Uncategorized

[Writeup] X-MAS CTF 2020 | Web, Pwn, Crypto, Re

4 năm trước

Nhóm Wanna.One chia sẻ một số Challenges giải được và việc chia sẻ writeup nhằm mục đích giao lưu học thuật. Mọi đóng-góp ý-kiến bọn mình luôn-luôn tiếp nhận qua mail: wannaone.uit@gmail.com WEB author: n3mo #PHP-Master Vào bài ta có source code, bài này khá dễ nhưng cũng ngốn của…

Đọc tiếp >>>[Writeup-RE] KAF CTF 2020 (SSE_KEYGENME) x HTB Uni 2020 (my_name_is, Patch_of_the_Ninja)(Bootcamp CTF WannaGame Winter Season Ep. 2-3 )

4 năm trước

Nhóm Wanna.One chia sẻ một số Challenges giải được và việc chia sẻ writeup nhằm mục đích giao lưu học thuật. Mọi đóng-góp ý-kiến bọn mình luôn-luôn tiếp nhận qua mail: wannaone.uit@gmail.com Tác giả: phuonghoang SSE_KEYGENME (Mã nguồn) 1. Khởi đầu Bước đầu tiên mình làm là cứ thử kiểm…

Đọc tiếp >>>K14 chia sẻ về trải nghiệm chơi CTF năm nhất Đại học kỳ 5: Những bài Buffer overflow “kinh điển”

4 năm trước

Giới thiệu Xin chào, mình là Trần Nguyễn Đức Huy, hiện đang là sinh viên năm hai của Trường Đại học Công nghệ Thông tin – ĐHQG Thành phố Hồ Chí Minh. Mình hiện đang tham gia những cuộc thi CTF ở mảng Binary Exploitation, bên dưới là một số…

Đọc tiếp >>>K14 chia sẻ về trải nghiệm chơi CTF năm nhất Đại học kỳ 4: Tìm hiểu và làm quen những bài tập về CTF mảng OSINT

4 năm trước

Author: St1rr1ng WHAT IS OSINT? OSINT là 1 cụm viêt tắt cho Open Source Intelligency. Trong đó Open Source hay còn gọi là những nguồn mở được public trên internet và Intelligency là Tình báo (sự thu thập các tin tức). Từ đó ta có thể hiểu được là đây chính…

Đọc tiếp >>>MỜI THAM GIA ĐĂNG KÝ BOOTCAMP CTF WANNAGAME WINTER SEASON WEEKLY KỲ #5

4 năm trước

? Thời gian diễn ra cuộc thi X-MAS CTF 2020 (https://ctftime.org/event/1209) : từ 02h00 SA UTC+7 Thứ 7, 12 Tháng 12. 2020, 02:00 CH UTC+7 Thứ 7, 19 Th12. 2020. ? Thời gian diễn ra cuộc thi #kksctf open 2020 (https://ctftime.org/event/1112) : từ 16h00 CH UTC+7 Thứ 7, 12 Tháng…

Đọc tiếp >>>[Writeup] HTB x Uni CTF 2020 (Bootcamp CTF WannaGame Winter Season Ep.2 )

4 năm trước

?Thông tin cuộc thi:https://ctf.hackthebox.eu/https://www.hackthebox.eu/universities/university-ctf-2020 Nhóm Wanna.One chia sẻ một số Challenges giải được và việc chia sẻ writeup nhằm mục đích giao lưu học thuật. Mọi đóng-góp ý-kiến bọn mình luôn luôn tiếp nhận qua mail: wannaone.uit@gmail.com. ?Forensics – exfil (ζp33d_0∫_Ψ1m3) Source Đầu tiên, phân tích sơ qua thì ta…

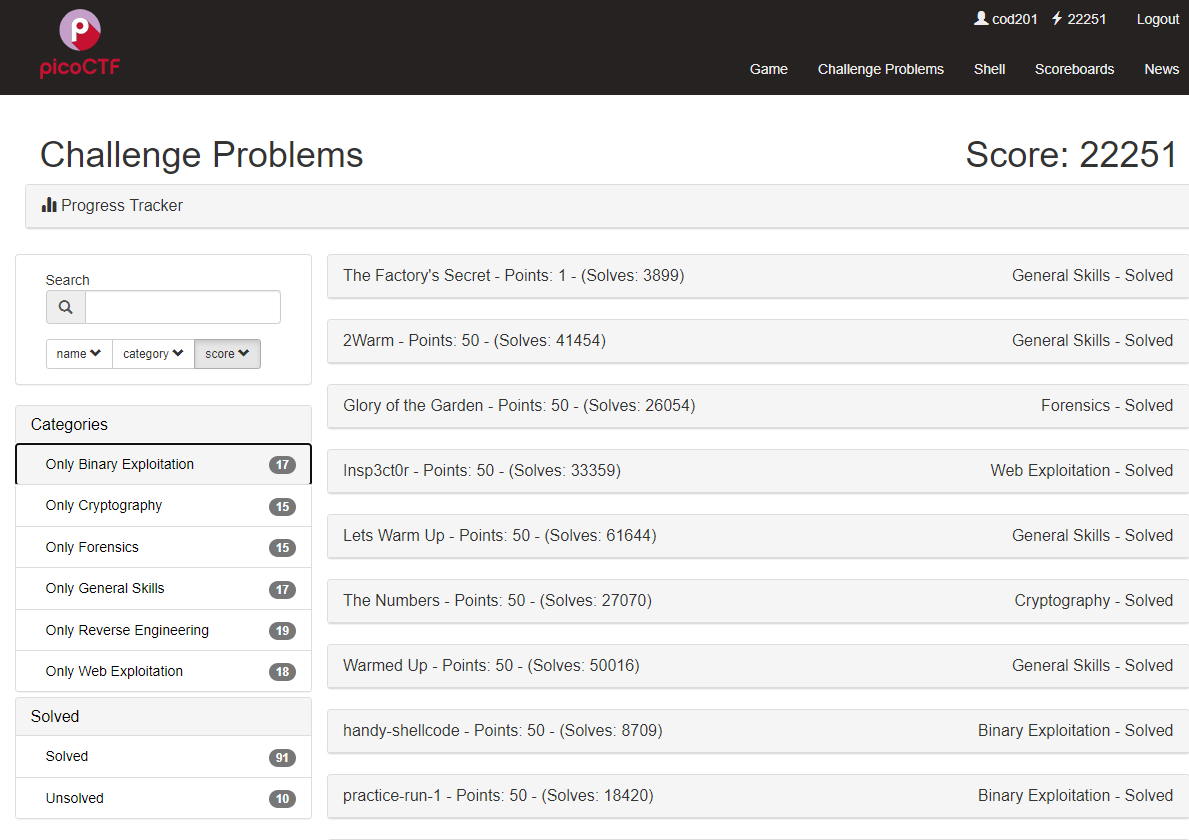

Đọc tiếp >>>K14 chia sẻ về cuộc thi CTF đầu tiên kỳ 2: Những bài tập làm quen với CTF

4 năm trước

General skills: Những bài đơn giản nhất để làm quen Dưới đây là những bài đơn giản nhất để làm quen với CTF. Mình cam đoan bạn không cần phải qua bất kì môn nào để thực hành những bài này, chỉ cần 10p tìm hiểu là có thể giải…

Đọc tiếp >>>Một số khái niệm cơ bản và công cụ cần thiết trong các thử thách CTF forensics

4 năm trước

Bài viết này giới thiệu tổng quan về một số khái niệm phổ biến trong các thử thách CTF của forensics và một số công cụ được khuyến nghị dùng để thực hiện các tác vụ phổ biến để giải những bài CTF dạng điều tra, tìm bằng chứng….

Đọc tiếp >>>Phần mềm độc hại trên Mac lây nhiễm qua các dự án Xcode, lợi dụng các lỗ hổng của Webkit và Data Vault

4 năm trước

Các dự án trên Xcode đang được khai thác để lan truyền một dạng phần mềm độc hại trên Mac có nguy cơ xâm phạm Safari và các trình duyệt khác Trend Micro cho biết: các nhóm phần mềm độc hại XCSSET đã được tìm thấy trong các dự…

Đọc tiếp >>>Ceberus: Banking malware mới xuất hiện trên các thiết bị android

4 năm trước

(Ceberus: Banking malware mới xuất hiện trên các thiết bị android) Sau một số Trojan Android nổi tiếng như: Anubis, Red Alert 2.0, GM bot, Exobot, bỏ công việc kinh doang phần mềm độc hại của họ, một người chơi mới đã xuất hiện trên Internet với khả năng tương…

Đọc tiếp >>>